Dans l’ère numérique, les cyberattaques deviennent de plus en plus fréquentes et sophistiquées. Par conséquent, les entreprises sont exposées à des risques accrus de devenir victimes de ces attaques, ce qui peut entraîner des pertes de données, des pertes financières et des dommages à la réputation. Pour atténuer ces risques, il est essentiel d’avoir un plan de réponse aux cyberattaques bien défini en place. Un guide complet peut aider votre organisation à se préparer aux cyberattaques potentielles et à réagir efficacement en cas de violation de la sécurité. De l’identification des menaces potentielles à la mise en œuvre de procédures d’intervention en cas d’incident, ce guide couvrira tout ce que vous devez savoir pour protéger votre entreprise dans le paysage numérique en constante évolution d’aujourd’hui. Que vous soyez une petite start-up ou une grande entreprise, avoir un plan de réponse aux cyberattaques en place est essentiel pour protéger votre entreprise et vos clients.

Qu’est-ce qu’une cyberattaque et pourquoi avez-vous besoin d’un plan de réponse ?

Une cyberattaque est une tentative malveillante pour accéder, altérer ou détruire des informations sensibles ou des systèmes informatiques. Les cyberattaques peuvent prendre de nombreuses formes, y compris des virus informatiques, des logiciels malveillants, des attaques de phishing, des attaques par déni de service (DDoS), des ransomwares, des attaques de l’homme du milieu (MITM) et bien d’autres. Les cyberattaques peuvent avoir un impact dévastateur sur les entreprises, allant de la perte de données et de la corruption à la perturbation des opérations commerciales et de la réputation. Par conséquent, il est impératif que les entreprises aient un plan de réponse aux cyberattaques en place pour minimiser les risques et réduire les dommages potentiels.

Types de cyberattaques

Il existe de nombreux types de cyberattaques, chacune ayant des objectifs différents et utilisant des techniques différentes pour atteindre ces objectifs. Voici quelques exemples de cyberattaques courantes :

Virus informatiques et logiciels malveillants

Les virus informatiques et les logiciels malveillants sont des programmes malveillants qui sont conçus pour s’installer sur votre système informatique sans votre consentement et effectuer des actions malveillantes. Les virus informatiques peuvent se propager rapidement dans un réseau et causer des dommages importants.

Attaques de phishing

Les attaques de phishing sont des tentatives de tromper les utilisateurs en leur faisant croire qu’ils communiquent avec une source fiable, telle qu’une entreprise ou une banque, pour obtenir des informations sensibles, telles que des mots de passe ou des informations de carte de crédit.

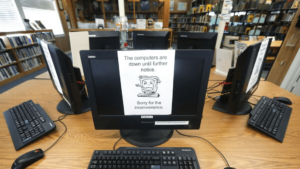

Attaques par déni de service (DDoS)

Les attaques par déni de service (DDoS) sont des attaques qui visent à perturber les opérations normales d’un site web en surchargeant le serveur avec un grand nombre de demandes de connexion simultanées. Cela peut rendre le site web inutilisable pour les utilisateurs légitimes.

Ransomwares

Les ransomwares sont des programmes malveillants qui bloquent les fichiers sur l’ordinateur de la victime et demandent une rançon pour les débloquer. Les ransomwares peuvent causer des dommages considérables aux entreprises qui perdent l’accès à des données importantes.

Le coût d’une cyberattaque

Les cyberattaques peuvent causer des dommages financiers considérables aux entreprises. Selon une étude de l’Université de Cambridge, le coût moyen des cyberattaques pour les entreprises est de 200 000 dollars. Cela comprend les coûts de restauration des systèmes, les pertes de revenus, les coûts de conformité réglementaire et les coûts de réparation de la réputation. Dans certains cas, les entreprises peuvent même être obligées de fermer leurs portes en raison des dommages causés par une cyberattaque.

L’élaboration d’un plan de réponse aux cyberattaques

La première étape pour élaborer un plan de réponse aux cyberattaques est de mener une évaluation des risques. Cela implique une analyse approfondie des systèmes informatiques de l’entreprise pour identifier les vulnérabilités potentielles et les menaces de sécurité. Une fois que les risques ont été identifiés, il est important de définir les rôles et les responsabilités de l’équipe d’intervention en cas d’incident. Cette équipe devrait être composée de membres clés de l’entreprise, tels que des représentants des technologies de l’information, des ressources humaines et des relations publiques.

Les éléments clés d’un plan de réponse aux cyberattaques

Un plan de réponse aux cyberattaques bien conçu devrait inclure les éléments suivants :

Évaluation des risques

Une évaluation des risques est la première étape de tout plan de réponse aux cyberattaques. Elle consiste à identifier les vulnérabilités potentielles et les menaces de sécurité pour les systèmes informatiques de l’entreprise.

Rôles et responsabilités de l’équipe d’intervention en cas d’incident

L’équipe d’intervention en cas d’incident devrait être composée de membres clés de l’entreprise, tels que des représentants des technologies de l’information, des ressources humaines et des relations publiques. Chaque membre de l’équipe devrait avoir des responsabilités clairement définies en cas d’incident.

Plan de communication pendant une cyberattaque

Un plan de communication bien conçu est essentiel pour minimiser les dommages causés par une cyberattaque. Le plan de communication devrait inclure des directives détaillées sur la manière de communiquer avec les parties prenantes, telles que les clients, les partenaires commerciaux et les autorités.

Formation et sensibilisation à la cybersécurité

La formation et la sensibilisation à la cybersécurité sont des éléments clés d’un plan de réponse aux cyberattaques. Les employés doivent être informés des pratiques de sécurité informatique et des risques associés aux cyberattaques.

Tests et mise à jour du plan de réponse aux cyberattaques

Il est important de tester régulièrement le plan de réponse aux cyberattaques pour s’assurer qu’il est efficace et à jour. Le plan devrait être mis à jour en fonction des nouvelles menaces de sécurité et des changements dans les systèmes informatiques de l’entreprise.

Ressources pour la planification de la réponse aux cyberattaques

Il existe de nombreuses ressources disponibles pour aider les entreprises à élaborer un plan de réponse aux cyberattaques. Voici quelques exemples :

Le Centre national de la sécurité des systèmes d’information (CNSSI)

Le Centre national de la sécurité des systèmes d’information (CNSSI) est une agence gouvernementale qui fournit des ressources et des conseils sur la cybersécurité pour les entreprises et les organisations gouvernementales.

L’Agence nationale de la sécurité des systèmes d’information (ANSSI)

L’Agence nationale de la sécurité des systèmes d’information (ANSSI) est une agence gouvernementale française qui fournit des ressources et des conseils sur la cybersécurité pour les entreprises et les organisations gouvernementales.

L’Organisation internationale de normalisation (ISO)

L’Organisation internationale de normalisation (ISO) fournit des normes internationales pour la gestion de la sécurité de l’information, y compris des directives pour l’élaboration d’un plan de réponse aux cyberattaques.

Conclusion

Les cyberattaques sont devenues une réalité incontournable pour les entreprises de toutes tailles. Pour minimiser les risques et réduire les dommages potentiels, il est essentiel d’avoir un plan de réponse aux cyberattaques bien conçu en place. Ce plan devrait inclure une évaluation des risques, des rôles et des responsabilités clairement définis pour l’équipe d’intervention en cas d’incident, un plan de communication bien conçu, une formation et une sensibilisation à la cybersécurité et des tests réguliers et des mises à jour. En utilisant les ressources disponibles, les entreprises peuvent élaborer des plans de réponse aux cyberattaques efficaces pour protéger leurs données, leurs finances et leur réputation.

0 commentaires