Avez-vous déjà entendu parler d’une attaque DoS ou DDoS ? Si ce n’est pas le cas, vous allez être surpris. Ces types de cyberattaques sont de plus en plus courants ces dernières années, causant des perturbations significatives pour les entreprises et les particuliers. Dans cet article, nous allons examiner de plus près les attaques DoS et DDoS, ce qu’elles sont, comment elles fonctionnent et ce que vous pouvez faire pour vous protéger, vous et votre entreprise. Que vous soyez un particulier compétent en technologie ou un propriétaire d’entreprise, comprendre les bases des attaques DoS et DDoS à l’ère numérique est essentiel. Alors plongeons et explorons tout ce que vous devez savoir sur les attaques DoS et DDoS.

Qu’est-ce qu’une attaque DoS ?

Une attaque DoS (Denial of Service) est une attaque où un pirate informatique tente de rendre un service indisponible pour les utilisateurs légitimes en surchargeant le système avec des demandes de trafic excessives. En d’autres termes, le but d’une attaque DoS est de bloquer l’accès à un site Web ou à une application en inondant le serveur de demandes de connexion jusqu’à ce qu’il ne puisse plus fonctionner correctement. Les pirates informatiques ont recours à ce type d’attaque pour perturber les services en ligne, saboter des entreprises concurrentes ou même pour des raisons idéologiques ou politiques.

Les attaques DoS sont généralement effectuées en exploitant les vulnérabilités des protocoles de communication, de la configuration des serveurs ou des applications, ou en utilisant des botnets, qui sont des réseaux d’ordinateurs infectés contrôlés à distance par le pirate informatique. Les botnets sont souvent utilisés pour amplifier l’attaque et augmenter le volume du trafic envoyé au serveur.

Une attaque DoS peut prendre plusieurs formes, telles que l’attaque SYN flood, l’attaque Smurf, l’attaque Ping of Death, l’attaque UDP flood, l’attaque HTTP flood, l’attaque Slowloris et bien d’autres encore.

Qu’est-ce qu’une attaque DDoS ?

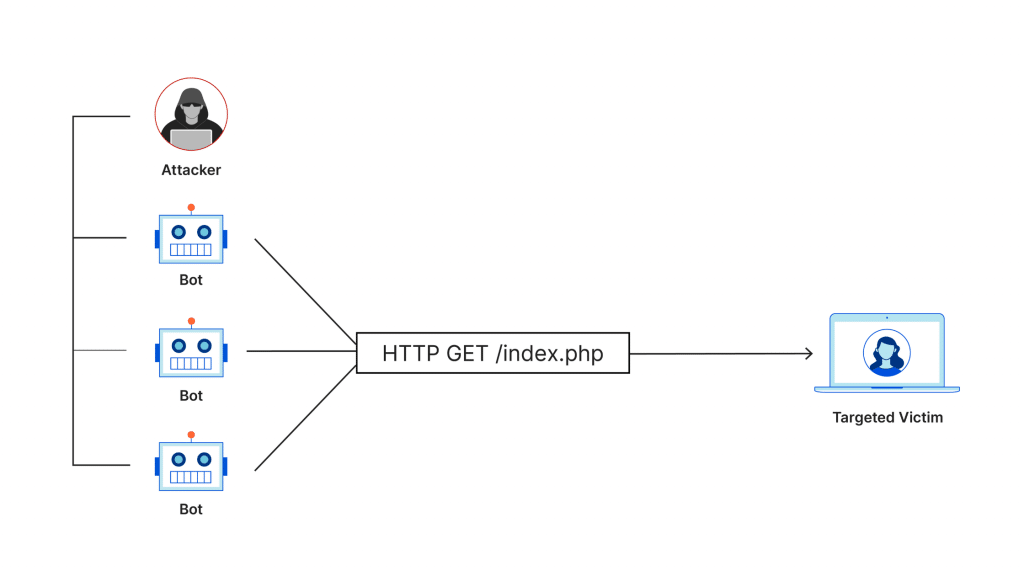

Une attaque DDoS (Distributed Denial of Service) est une variante de l’attaque DoS, mais elle est plus sophistiquée et plus difficile à contrer. Dans une attaque DDoS, le pirate informatique utilise un réseau de machines infectées, appelées « zombies », pour envoyer des demandes de trafic excessives au serveur cible. Contrairement à une attaque DoS, les attaques DDoS sont distribuées, ce qui signifie que le trafic est généré à partir de plusieurs sources, rendant l’attaque plus difficile à détecter et à contrer.

Les attaques DDoS peuvent être menées en utilisant des botnets, qui sont des réseaux d’ordinateurs infectés contrôlés à distance par le pirate informatique, ou en utilisant des réseaux de machines zombies connectées via un botnet. Les pirates informatiques utilisent souvent des réseaux de machines zombies pour amplifier l’attaque et rendre la détection et la mitigation plus difficiles.

Comment fonctionnent les attaques DoS/DDoS ?

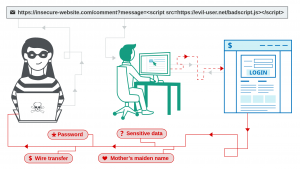

Les attaques DoS/DDoS fonctionnent en exploitant les vulnérabilités des protocoles de communication, de la configuration des serveurs ou des applications, ou en utilisant des botnets. Les pirates informatiques peuvent également utiliser des techniques d’ingénierie sociale pour obtenir l’accès aux ordinateurs des victimes et les ajouter à leur botnet.

Une fois que le pirate informatique a rassemblé un réseau de machines zombies ou un botnet, il peut commencer à envoyer des demandes excessives de trafic au serveur cible. Les pirates informatiques peuvent également utiliser des techniques pour masquer l’adresse IP d’origine des demandes de trafic, ce qui rend la détection et la mitigation plus difficiles.

Les attaques DoS/DDoS peuvent causer une variété de problèmes pour les victimes, tels que la perte de données, la dégradation des performances du système, la perte de revenus, la perte de réputation et même des pertes financières.

Types d’attaques DoS/DDoS

Il existe plusieurs types d’attaques DoS/DDoS, chacune ayant sa propre méthode pour surcharger le serveur cible. Voici quelques-unes des attaques DoS/DDoS les plus courantes :

- L’attaque SYN flood : Cette attaque consiste à envoyer une série de demandes SYN au serveur cible sans jamais répondre aux réponses SYN-ACK. Cela entraîne la saturation de la table de connexion du serveur, le rendant incapable de traiter les connexions légitimes.

- L’attaque Smurf : Cette attaque utilise l’amplification d’une adresse IP pour surcharger le serveur cible. Le pirate informatique envoie des paquets d’enquête ICMP à un réseau de machines zombies, qui répondent tous avec des paquets d’annonce ICMP à l’adresse IP cible, surchargeant ainsi le serveur.

- L’attaque Ping of Death : Cette attaque consiste à envoyer des paquets de ping malveillants à un serveur cible, qui n’est pas capable de les traiter correctement. Cela peut entraîner un plantage du système ou une dégradation des performances.

- L’attaque UDP flood : Cette attaque consiste à envoyer des paquets UDP malveillants à un serveur cible, qui peut être incapable de les traiter correctement. Cela peut entraîner un plantage du système ou une dégradation des performances.

- L’attaque HTTP flood : Cette attaque consiste à envoyer un grand nombre de demandes HTTP malveillantes à un serveur cible, qui peut être incapable de les traiter correctement en raison de la charge excessive.

- L’attaque Slowloris : Cette attaque consiste à envoyer un grand nombre de demandes HTTP incomplètes à un serveur cible, qui peut être incapable de les traiter correctement en raison de la charge excessive.

Cibles courantes des attaques DoS/DDoS

Les attaques DoS/DDoS peuvent viser n’importe qui, mais certaines cibles sont plus courantes que d’autres. Les entreprises, les organisations gouvernementales, les sites Web de commerce électronique et les fournisseurs de services en ligne sont souvent les cibles privilégiées des pirates informatiques. Les groupes activistes et les cybercriminels peuvent également lancer des attaques DoS/DDoS pour des raisons idéologiques, politiques ou financières.

Les attaques DoS/DDoS peuvent causer de graves perturbations pour les entreprises, entraînant la perte de données, la dégradation des performances, la perte de revenus, la perte de réputation et même des pertes financières.

Comment se protéger des attaques DoS/DDoS ?

La prévention est la meilleure défense contre les attaques DoS/DDoS. Voici quelques mesures que vous pouvez prendre pour protéger votre entreprise ou votre site Web contre les attaques DoS/DDoS :

- Mise à jour régulière de votre système d’exploitation, de vos applications et de votre pare-feu pour corriger les vulnérabilités connues.

- Utilisation d’un service de protection DDoS pour détecter et bloquer les attaques DDoS.

- Utilisation d’un service de protection contre les bots pour bloquer les attaques DoS/DDoS basées sur des botnets.

- Configuration des limites de bande passante pour réduire l’impact des attaques DoS/DDoS.

- Surveillance régulière de votre trafic réseau pour détecter les anomalies.

- Formation de votre personnel pour reconnaître les tentatives de phishing et les attaques de force brute.

Outils de détection et de mitigation des attaques DoS/DDoS

Il existe plusieurs outils de détection et de mitigation des attaques DoS/DDoS disponibles sur le marché. Voici quelques-uns des outils les plus couramment utilisés :

- Cloudflare : Cloudflare est un service de protection DDoS qui utilise une combinaison de techniques de mitigation réseau et de sécurité pour protéger les sites Web contre les attaques DDoS.

- Arbor Networks : Arbor Networks est une suite de solutions de sécurité réseau qui inclut une protection DDoS pour les entreprises et les fournisseurs de services.

- Akamai : Akamai est un service de protection DDoS qui utilise une combinaison de technologies de mitigation réseau et de sécurité pour protéger les sites Web contre les attaques DDoS.

- F5 Networks : F5 Networks est un fournisseur de solutions de sécurité réseau qui inclut une protection DDoS pour les entreprises et les fournisseurs de services.

0 commentaires